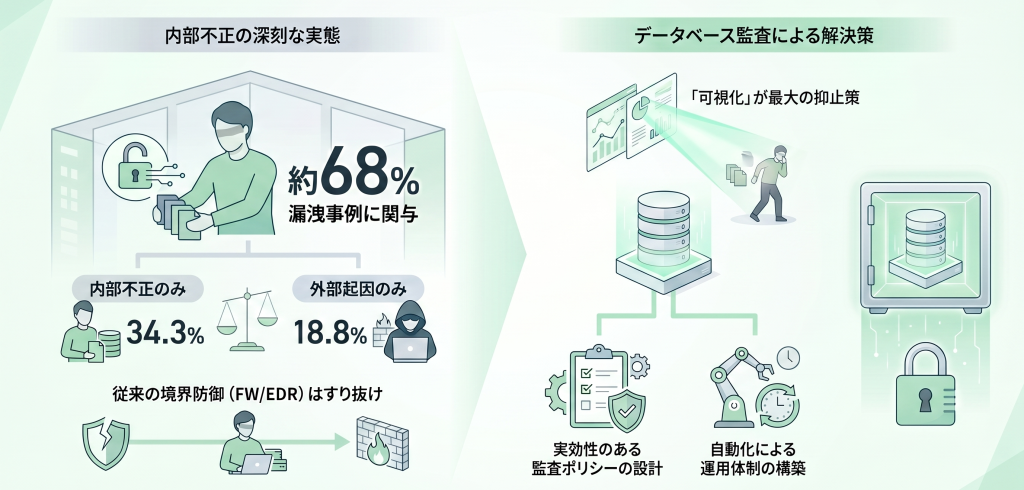

社員が退職する際に顧客リストを持ち出した、DBAが承認なしに本番データを操作していた——こうした内部不正による情報漏洩は、ファイアウォールやEDRといった外部脅威向けの対策では防ぎきれません。

IPA(情報処理推進機構)の「企業における営業秘密管理に関する実態調査2024」によると、営業秘密の漏洩ルートとして内部不正に起因するルートを選択した回答者は34.3%(内部不正のみ)で、外部起因のみの18.8%を大きく上回っています。内部不正と外部の両方を選択した回答者(33.6%)を合わせると、約68%の漏洩事例に内部不正が関与しているという実態があります。

※出典:IPA「企業における営業秘密管理に関する実態調査2024」

本記事では、内部不正対策として「データベースアクセスの監査」がなぜ有効なのか、どこから始めればよいのかを体系的に解説します。

この記事で分かること

- 内部不正がデータベースを標的にする理由

- 「可視化」が最も効果的な抑止策になる理由

- 実効性のある監査ポリシーの設計方法

- 監査体制を運用に乗せるための自動化アプローチ

1. 内部不正の実態とデータベースへのリスク

止まらない内部不正の連鎖

IPAの「企業における営業秘密管理に関する実態調査2024」によると、情報漏洩の主な原因として「中途退職者による持ち出し」が最多となっています。在職中から計画的に行われるケースも多く、IT統制の網をかいくぐる手口は巧妙化しています。

また、同調査では漏洩に気づいたきっかけとして「第三者からの指摘」と「他社が自社情報を使用しているのを偶然発見した」がともに33.3%で最多でした。社内の自発的な活動による発覚は31.7%にとどまっており、内部不正の多くは社内では気づきにくく、第三者や偶然のきっかけで発覚するという実態があります。発覚が遅れることで不正が長期化し、被害が拡大するリスクがあります。

※出典:IPA「企業における営業秘密管理に関する実態調査2024」

なぜデータベースが標的になるのか

データベースが内部不正の主要ターゲットとなる理由は、以下の特性にあります。

- 情報の集約性:顧客情報・財務データ・知的財産が一箇所に集中している

- 一括抽出の容易さ:SELECT文一本で数万〜数十万件のデータを取得できる

- 正規アクセスとの区別の難しさ:業務上必要なアクセスとの見分けがつきにくい

典型的な内部不正パターン

実際に発生している内部不正は、大きく2つのパターンに分類されます。

- 正規権限の悪用:業務に必要な権限を使い、本来の業務範囲を超えてデータを閲覧・コピーする

- 退職前の情報持ち出し:転職を控えた従業員が、将来の利益のために顧客リスト等を持ち出す

いずれも「正規の認証情報によるアクセス」であるため、ネットワーク監視やエンドポイント対策だけでは検知が困難です。内部不正は社内で気づかれにくい性質を持つため、発覚までの期間が長くなりがちで、その間に被害が拡大し続けるという深刻な問題があります。

2. 「誰が・いつ・どこで・何をしたか」を可視化することの重要性

可視化が持つ2つの効果

データベースへのアクセスを可視化することで、2つの重要な効果が得られます。

- 抑止効果:「すべての操作は記録されており、定期的にチェックされる」という事実が、出来心による犯行を未然に防ぐ心理的障壁になります。不正を働こうとした従業員が、監視を意識して行動を思いとどまるケースは少なくありません。

- 証跡確保と事後調査:万が一インシデントが発生した際、正確なアクセスログがなければ「誰が・いつ・何をしたか」の特定ができず、被害範囲の確認も再発防止策の立案もできません。

「特権ID問題」という盲点

多くの企業で見落とされがちな課題が、特権IDの管理です。「admin」「sa」「system」といった特権IDを複数人で使い回している場合、ログにはID名しか残りません。

不正が発覚しても「誰が操作したか」を特定できないため、調査が行き詰まるケースが頻発します。内部不正対策の前提として、アクセス主体を個人単位で特定できる仕組みが不可欠です。特権IDの可視化・監視に加え、特権IDの安全な貸し出しの仕組みを整備することも重要な対策となります。

3. 実効性を高める監査ポリシーの設計方法

「ログをとりあえず取得している」だけでは、内部不正の抑止にも事後調査にも役立ちません。運用に耐えうる監査ポリシーを設計することが、実効性のあるデータセキュリティ対策の核心です。

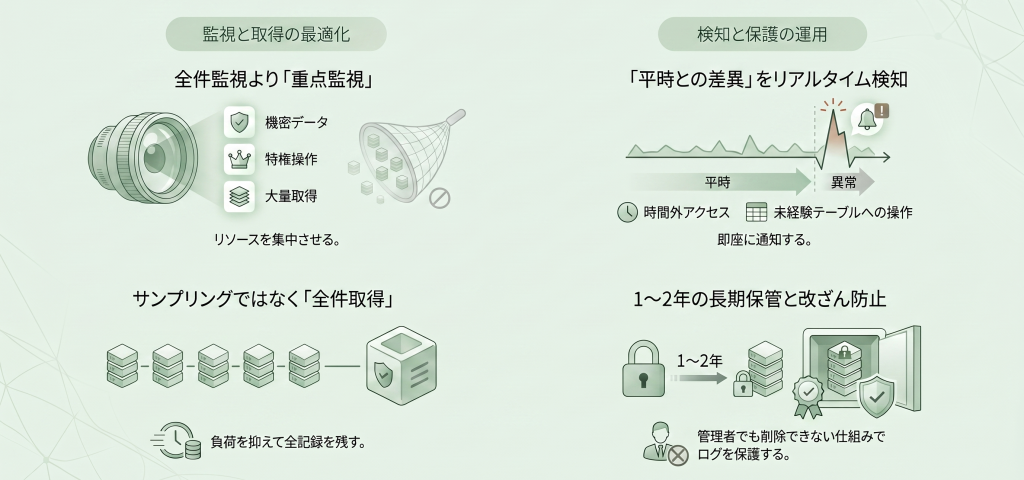

ポイント① 監査対象の選別:全部監視より「重点監視」

すべてのテーブル・すべての操作を等しく監視しようとすると、ログ量が膨大になり、かえって重要なアラートを見落とすリスクが生じます。まず以下を優先します。

- 機密データへのアクセス:個人情報・顧客データ・設計図・財務情報を含むテーブル

- 特権操作:テーブル定義変更(DDL)・権限付与・ユーザー作成などの管理系操作

- 大量データ取得:SELECT文で一度に大量のレコードを取得する操作

ポイント② 監査レベル:サンプリングではなく全件取得

巧妙な内部不正は、少量ずつ長期にわたってデータを持ち出す手口をとる場合があります。サンプリング監査では、こうした「じわじわ型」の不正を見逃すリスクがあります。

重点監視対象については、DBへの負荷を最小限に抑えながら全件取得できる仕組みを導入することが理想的です。

ポイント③ アラート設定:「平時との差異」を即座に検知

監査ログは蓄積するだけでなく、異常なアクセスをリアルタイムで検知する仕組みと組み合わせることで初めて機能します。代表的なアラート条件は以下の通りです。

- 業務時間外(深夜・休日)のアクセス

- 短時間での大量データ抽出(平常時の10倍以上など)

- 普段アクセスしないテーブルへのアクセス

- 複数回の認証失敗

- 権限昇格・ユーザー作成といった管理操作

ポイント④ ログの保管:長期保管と改ざん防止

内部不正は発生から発覚まで数ヶ月〜数年かかるケースも多くあります。監査ログは最低でも1〜2年分を保管し、かつDB管理者であっても改ざん・削除ができない仕組みで保護することが重要です。

4. 監査体制の構築:「取得するだけ」から「活用する」へ

監査ポリシーを設計し、ログを取得できる状態になっても、多くの企業が直面するのが「ログをレビューする工数がない」という問題です。

手作業レビューの限界

インサイトテクノロジーが2026年3月に実施した「特権ID管理及びデータベース管理の実態調査」(n=333)によると、申請ログと操作ログの突合せ点検における課題として、「ログの量が膨大で全ての操作を確認しきれない」が60.5%で最多、「申請内容と実際の操作ログの紐づけが困難」が42.0%、「突合による点検に多くの時間と手間がかかる」が34.0%でした。

月間の点検工数についても、5人日以内(40時間以内)が37.8%で最多、10人日以内(80時間以内)が26.9%と、毎月数十時間を手作業に費やしている企業が多い実態があります。担当者が手作業でCSVに落として確認するような運用は現実的ではなく、重要なアラートが埋もれ、監査体制が形骸化する原因になります。

効果的な監査体制の3つの要素

実効性のある内部不正対策を継続するために、以下の3つの要素を組み合わせることが重要です。

- アクセス制御(入り口を絞る)

誰がアクセスできるかを管理し、特権IDの共有を廃止して個人単位の認証を徹底します。特権IDについては申請・承認ワークフローを設け、「使った人」が必ず特定できる状態を作ります。

- 証跡取得(中を見る)

DBへのすべてのアクセスを記録し、長期保管します。DB管理者による改ざんを防ぐため、DBの外部でログを保管する仕組みが有効です。

- 点検の自動化(整合を確かめる)

「申請して承認を得た操作」と「実際に行われた操作」を自動で突合し、申請外の操作・承認範囲を超えた操作を定期的に検知します。人手による突合作業を自動化することで、監査業務の負荷を大幅に削減できます。

「点検の自動化」が内部不正対策の要

特に重要なのが3つ目の「点検の自動化」です。申請・承認ワークフローのデータとDBアクセスログを自動で照合することで、以下が実現します。

- 未承認操作の検知:申請なしに行われた操作を自動で抽出

- 申請外操作の特定:承認されたテーブル・操作の範囲を超えたアクセスを検出

- 定期レポートの自動生成:監査担当者が確認すべき事項を自動で集約

これにより、担当者は膨大なログを手作業で確認する必要がなくなり、本当に注意が必要なイベントだけに集中できるようになります。

Insight PISOによる実践

上記の3層の仕組みを国内企業向けに実装するソリューションとして、インサイトテクノロジーが提供するのがInsight PISOです。

- 低負荷設計:メモリ参照型のキャプチャ技術により、本番DBのパフォーマンスに影響を与えることなく全アクセスログを取得します。クラウドのマネージドDBに対してはエージェントレスで接続できます。

- 不正アクセス監視:大量データ抽出・業務時間外アクセス・普段と異なるアクセスパターンをリアルタイムに検知し、管理者へアラートを通知します。

- DB管理者による改ざんを防止:PISOはDBの外部にログを保管するため、DBAであっても証跡を削除・改ざんできません。内部不正調査の信頼性を担保します。

- 幅広い対応環境:オンプレミス・IaaS(Oracle / SQL Server / PostgreSQL / MySQL)に加え、AWS(RDS/Aurora)・Azure SQL Database・OCI(Base Database / Exadata)に対応。マルチ環境でも統一した監査基盤を構築できます。

- iDoperation・Insight Inspectorとの連携:特権ID管理ツール「iDoperation」の申請・承認ログとPISOのDBアクセスログを「Insight Inspector」が自動突合。申請外操作・承認範囲外アクセスをシステムが自動で検出します。

5. 監査体制の導入ステップ

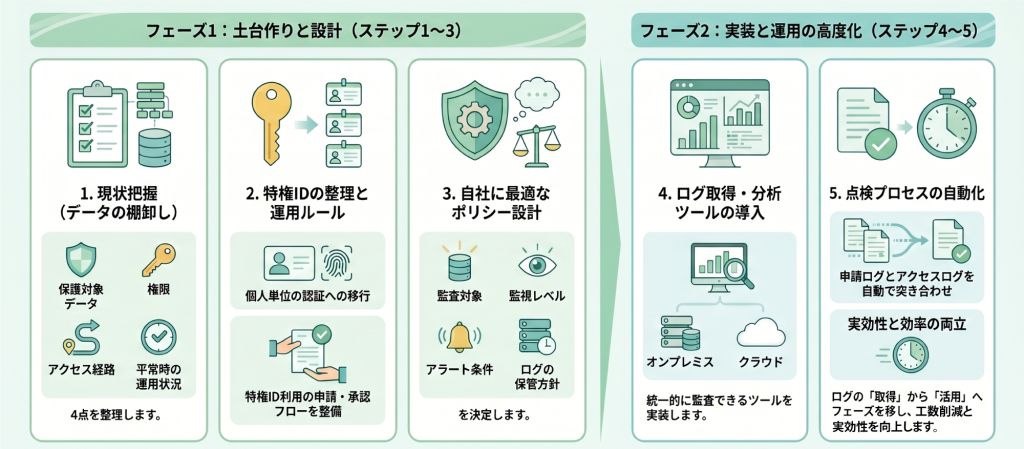

「何から始めればよいか分からない」という方のために、監査体制を段階的に構築するステップを整理します。

ステップ1:現状把握(データの棚卸し)

まず「どこに何のデータがあるか」「誰がどのようにアクセスしているか」を把握します。以下の4点を洗い出し、監査ポリシー設計の土台とします。

- 保護対象データの特定:個人情報・財務データ・知的財産を含むDB・テーブルを洗い出し、優先的に保護すべき対象を明確にします。

- DBユーザの権限確認:特権ユーザ(DBA等)・バッチユーザ・一般ユーザそれぞれが持つ権限の範囲を整理します。特権ユーザが必要以上の権限を持っていないか、バッチユーザに一般ユーザ相当の権限が付与されているかなどを確認します。

- アクセス経路の棚卸し:誰がどの端末・経路からDBにアクセスするかを整理します。例えば「特権ユーザは保守端末Aからアクセス」「アプリ・バッチユーザによる自動実行はアプリサーバBから実行」といった形で経路を明文化します。これにより、想定外の経路からのアクセスを異常として検知できるようになります。

- ユーザの運用状況確認:各ユーザが通常どの時間帯・頻度でDBにアクセスするかの「平常状態」を把握します。例えば「バッチユーザのDBアクセスは平日23時」「特権ユーザの作業は申請に応じて深夜2時〜3時の間」といった基準を整理することで、アラート条件の設計精度が向上します。

ステップ2:特権IDの整理

現状の特権IDの利用状況を確認し、個人単位の認証への移行計画を立てます。特権ID(DBAアカウント等)については、申請・承認フローの整備を検討します。

ステップ3:監査ポリシーの設計

前章で解説した4つのポイント(監査対象・監査レベル・アラート条件・保管方針)に基づき、自社に合った監査ポリシーを設計します。

ステップ4:ログ取得・分析ツールの導入

設計したポリシーを実装するために、DB監査ツールを導入します。オンプレミス・クラウド(AWS RDS/Aurora、Azure SQL Database、OCIなど)を問わず、統一的に監査できる環境を整えます。

ステップ5:点検プロセスの自動化

ログの取得・保管ができたら、次は「活用」のフェーズです。特権ID管理ツールとの連携により、申請ログとDBアクセスログの突合を自動化し、監査業務の工数削減と実効性の向上を同時に実現します。

まとめ

内部不正対策として「データベースアクセス監査」を始めるポイントを改めて整理します。

- 内部不正はネットワーク・エンドポイント対策だけでは防げない。IPAの調査では漏洩事例の約68%に内部不正が関与しており、DBアクセスの可視化が不可欠

- 内部不正は社内で気づきにくく発覚が遅れがち。定期的なチェック体制と自動化による早期発見が被害拡大を防ぐ

- 特権IDの共有廃止と個人単位の認証徹底、および安全な貸し出しの仕組みが、すべての監査の前提

- 監査ポリシーは「重点対象の選別」「全件取得」「リアルタイムアラート」「長期保管・改ざん防止」の4点で設計する

- ログは取るだけでなく、申請内容との突合を自動化して初めて実効性のある監査体制になる

「入り口(特権ID管理)を固め、中(挙動)を監視し、整合(点検)を自動化する」——この3層の仕組みを構築することが、最小限の運用負荷で各種ガイドライン(個人情報保護法・ISMS・J-SOX等)を遵守しながら、企業の重要資産を守り続けるための実践的なアプローチです。

インサイトテクノロジーでは、Insight PISOを活用したデータベース監査・内部不正対策を数多く支援しています。「まず自社環境での導入可否を確認したい」「監査ポリシーの設計から相談したい」という方は、お気軽にご相談ください。

▼ Insight PISOの資料をダウンロード

https://www.insight-tec.com/download/document_0046

▼ Insight PISOの詳細を見る

https://www.insight-tec.com/products/piso

▼ 内部不正対策・DB監査についてまず相談する

https://www.insight-tec.com/products/piso/#f